해커 ‘rose87168’ 대규모 데이터 유출…오라클 레거시 보안에 치명타

“rose87168”이라는 해커가 어떻게 오라클 클라우드 레거시 서버를 노려 600만 건에 달하는 인증 정보를 유출했는지, 그리고 그 배후에 있는 핵심 취약점(CVE-2021-35587 및 Java 익스플로잇)과 금전 요구 양상을 집중 조명합니다. 또한 Cerner 환자 데이터 침해, MICROS POS 해킹 등 과거 유사 사례가 이번 사건과 맞물리며 오라클의 레거시 시스템 관리 부실 및 초기 대응 문제를 다시금 부각시키고 있음을 분석합니다.

최근 오라클 클라우드(Oracle Cloud) 인프라에서 대규모 데이터가 유출되었다는 파문이 커지는 가운데, 공격의 주체로 지목된 인물은 ‘rose87168’이라는 닉네임의 해커다. 이 해커는 다크웹을 통해 자신이 확보한 600만 건 이상의 사용자 인증 정보와 보안 키 데이터를 판매·교환하겠다고 예고하면서, 오라클과 직접적인 금전 요구도 시도한 정황이 드러나 논란이 거세지고 있다. 일부 기업과 기관은 실제로 유출된 데이터가 자사 정보와 일치한다며 피해 사실을 인정해 사건의 신빙성을 높였다.

“rose87168”의 정체와 해킹 배경

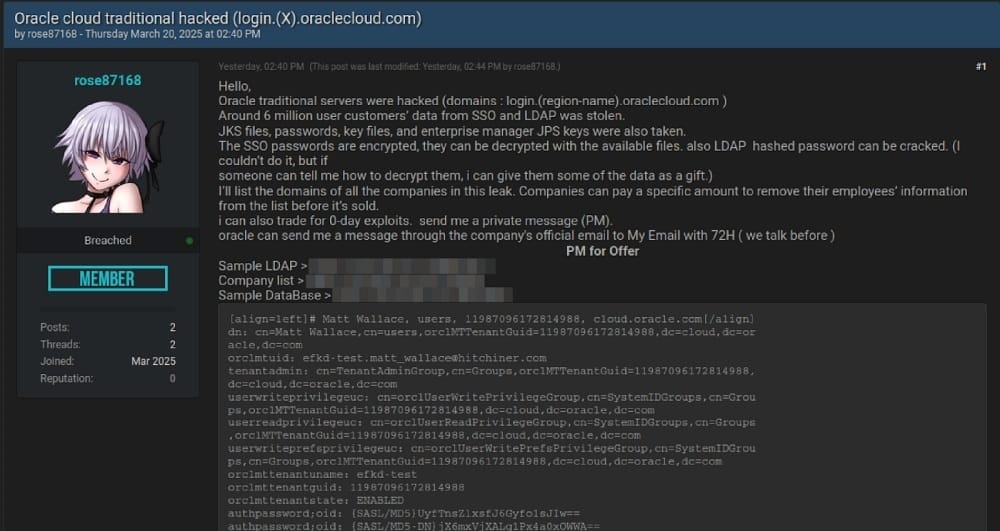

- 다크웹 데뷔: BreachForums 게시글

- 2025년 3월 말, 해커 ‘rose87168’은 다크웹 포럼인 BreachForums에 “오라클 클라우드 SSO/LDAP 서버에서 확보한 방대한 데이터”를 판매하겠다는 글을 처음 게재하며 존재를 드러냈다.

- 해당 게시글에는 일부 샘플 데이터가 포함되어 있었고, 이를 입수한 보안 전문가들은 여러 회사 및 공공기관의 실제 LDAP/SSO 사용자 정보와 일치함을 확인했다고 전해진다.

- 금전 요구와 협박

- 해커는 오라클에게 2천만 달러를 요구했고, 이를 받지 못할 경우 데이터를 제로데이(0-day) 취약점과 교환하거나, 다크웹 경매 형태로 판매하겠다고 협박했다.

- 이 같은 고액 요구와 적극적인 협상 시도는 기존 사이버 범죄조직의 수법과 유사하다는 평가가 나온다.

구체적 공격 기법: CVE-2021-35587 + Java 익스플로잇

- 레거시 서버의 치명적 취약점(CVE-2021-35587)

- 보안 업계에 따르면, ‘rose87168’은 Oracle Access Manager에서 발견된 심각도 9.8(CVSS 기준)에 달하는 취약점 CVE-2021-35587을 악용했다.

- 이 결함은 원격 인증 없이도 시스템을 장악할 수 있을 정도로 위험도가 매우 높지만, 2022년 초에 이미 패치가 제공된 상태였다. 문제는 공격 대상이 된 로그인 서버(login.us2.oraclecloud.com)가 최신 버전으로 갱신되지 않은 ‘레거시 환경’에 남아 있었다는 점이다.

- 추가 Java 취약점 & 웹셸 배포

- 2020년에 보고된 Java 취약점을 결합해 관리자 권한을 확보하고, 웹셸(Web Shell) 및 멀웨어를 심는 방식으로 내부 정보를 훔쳤다는 보고가 있다.

- 이를 통해 해커는 LDAP 서버와 SSO 인증 체계에 접근하여 사용자 이메일, 해시 처리된 비밀번호, JKS(Java Key Store) 파일 등을 포괄적으로 수집했다.

- 해커는 “복호화가 어렵지만, 이를 도와줄 자와 데이터 공유를 교환하겠다”는 식의 발언을 내놓기도 해, 2차 피해 위험성이 거론된다.

- 공급망 공격 우려

- LDAP 및 인증 키가 유출되면, 공격자가 제3의 기업 내부 네트워크로도 쉽게 침투할 가능성이 생긴다. 특히 피해 기업·기관의 인증 정보를 활용해 다른 클라우드 서비스나 SaaS 솔루션까지 연쇄적으로 뚫을 수 있어, 광범위한 공급망(Supply Chain) 공격이 일어날 수 있다는 우려가 커지고 있다.

오라클의 대응과 신뢰도 문제

- 초기 부인과 뒤늦은 인정

- 오라클은 처음에 “오라클 클라우드 침해는 없었다”고 강하게 부인했으나, 이후 일부 고객에게 “레거시 환경(Oracle Cloud Classic/Gen 1)” 침해를 비공개적으로 인정했다는 보도가 나왔다.

- 피해 시점과 데이터 연도에 대한 오라클의 해명이 일부 외부 증거와 상충되며, 정보 공개가 충분히 투명하게 이뤄지지 않았다는 비판이 쏟아지고 있다.

- 과거 유사 사례: Cerner·MICROS

- 2025년 초, 오라클 헬스(Cerner) 레거시 서버 해킹으로 환자 데이터가 유출된 적이 있고, 그 이전에도 MICROS POS(2016년) 사건이 있었다. 이들 사고 모두 오래된 시스템 통합 과정에서 보안 업데이트가 누락되거나 방치된 정황이 있었다는 점이 공통적으로 지적된다.

- 연이어 반복되는 해킹 사고와 내부 시스템 관리 문제로 인해, 클라우드 서비스 공급자로서 오라클이 책임 공유 모델상의 ‘공급자 책임’을 다하고 있는지 의문이 제기되는 상황이다.

[뉴스블로그온]

Comments ()